Zabezpieczanie systemu

Bardzo wiele nieszczęść, które mogą spotkać twój system, wcale nie musi wydarzyć się z powodu ataku terrorystycznego lub tornada, ale tylko, dlatego że ty – lub inna osoba posiadająca wolny dostęp do twojego komputera – zrobiłeś coś głupiego. Witaj w klubie.

Przyjmijmy jedną rzecz – jesteś osobą, która może kontrolować swoje zachowanie. Teraz wystarczy, że będziesz miał możliwość kontrolowania zachowania wszystkich ludzi, którzy zbliżają się do twojego komputera.

Oczywiście kontrolowanie kogoś nie zawsze jest takie proste. Może okazać się, że znacznie prostsze jest kontrolowanie całego systemu bezpieczeństwa, który będzie chronił twój komputer przed innymi.

Hasła i inne podstawowe elementy sterowania

Kontrola bezpieczeństwa w podstawowych wersjach systemów Windows nie jest tak trudna do pokonania. Możesz to stwierdzić obserwując, w jaki sposób podawane jest hasło podczas pierwszego logowania do systemu lub pierwszego połączenia z siecią – wystarczy wpisać swoją nazwę użytkownika i po kliknięciu na przycisku OK możesz robić co ci się podoba.

Jednak już samo włączenie haseł, nawet bez stosowania dodatkowych środków ochronnych, zabezpieczy cię przed ingerencją niektórych osób, które nie będą mogły wejść do systemu i robić rzeczy, o których wolałbyś nie wiedzieć. Dlatego powinieneś włączać obsługę haseł zawsze, kiedy jesteś o to pytany. Nigdy nie zaznaczaj opcji „podawaj hasło automatycznie” w programach, które umożliwiają ci ich ustawienie. Wszystko, co ułatwia ci dotarcie do plików, gier lub serwisów internetowych, ułatwia to również innym, niepożądanym osobom.

Przykładem tego jest ekran powitalny systemu Windows XP (we wcześniejszych wersjach Windows nie występuje), wyświetlający okienko z nazwami kont użytkowników. Każdy użytkownik może bez problemu wejść do systemu – wystarczy, że kliknie na jednej z ikonek.

Utwórz konta dla wszystkich użytkowników, którym chcesz udostępnić swój system, a następnie każde z nich zabezpiecz hasłem. W tym celu wykonaj następujące czynności:

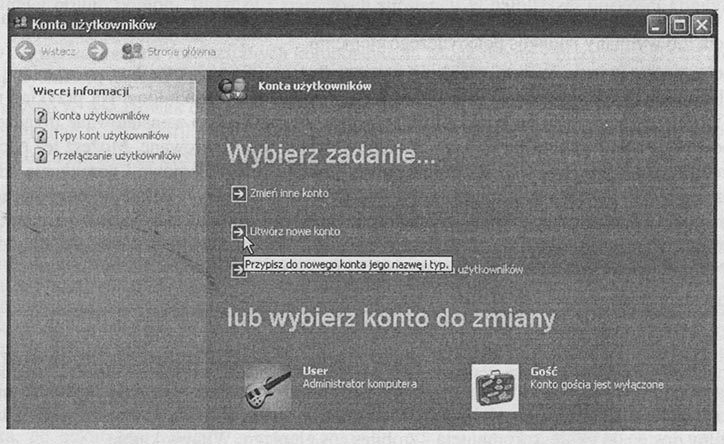

1. W Panelu sterowania Windows kliknij na ikonie Użytkownicy lub Konta użytkowników.

2. W oknie Konta użytkowników wybierz opcję Utwórz nowe konto.

3. Wpisz swoją nazwę użytkownika. Kliknij na przycisku Dalej.

4. Z menu Wybieranie typu konta wybierz Administrator komputera lub Ograniczone. W pierwszym przypadku dostaniesz uprawnienie do wprowadzania zmian; w drugim nie będziesz miał tej możliwości.

5. Kliknij na przycisku Utwórz konto.

Jeśli ustawiłeś już wszystkie konta, teraz tylko przypisz do nich hasła. Możesz to zrobić w oknie Konta użytkowników w następujący sposób:

1. Kliknij na opcji Zmień inne konto.

2. Kliknij na nazwie konta, które chcesz zmodyfikować.

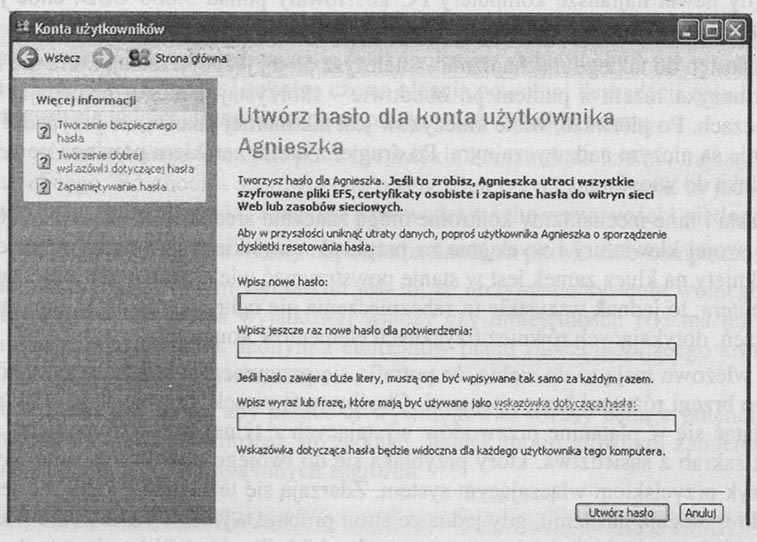

3. Kliknij na przycisku Utwórz hasło.

4. W oknie Utwórz hasło dla konta użytkownika XXX wpisz hasło, którego chcesz używać dla tego konta, zweryfikuj je, a następnie podaj wskazówkę naprowadzającą na hasło.

UWAGA

Z punktu widzenia bezpieczeństwa jest to bardzo smutny wniosek, ale w świecie komputerowym najczęściej używanym hasłem jest słowo „hasło” (z ang. password).

5. Kliknij na przycisku Utwórz hasło.

Jeśli założyłeś już wszystkie hasła, teraz możesz wylogować się z systemu (opcja Wyloguj w menu Start). Dzięki temu, kiedy odejdziesz na chwilę od klawiatury, żadna osoba nie będzie mogła korzystać z twojego systemu.

OSTRZEŻENIE

Nigdy nie zakładaj haseł, które z łatwością mogłyby zostać odgadnięte nawet przez osoby słabo cię znające. Najlepsze hasła to kombinacje alfanumeryczne połączone z symbolami, na przykład „Cap66istrano7?” lub „swod516niw!”. Staraj się jednak, aby hasło było możliwe do zapamiętania.

Blokowanie haseł gościnnych

Konto gościnne na komputerze lub w sieci roboczej oznacza specjalny rodzaj ograniczonego konta, dostępnego dla wszystkich osób siedzących przed klawiaturą i chcących skorzystać z komputera, ale nie posiadających zwykłego konta zabezpieczonego hasłem.

Jeśli chcesz zwiększyć ochronę swojego systemu i nie odczuwasz silnej potrzeby udostępniania swojego komputera osobom trzecim, radzę ci zablokować obsługę kont gościnnych. Możesz to zrobić w następujący sposób:

1. W Panelu sterowania kliknij na ikonie Użytkownicy lub Konta użytkowników.

2. Wybierz opcję konta, które chcesz zmienić z obszaru lub wybierz konto do zmiany.

3. Wybierz konto Gość.

4. W oknie: Co chcesz zmienić w koncie Gościa? kliknij na polu wyboru Wyłącz konto Gościa).

Blokady fizyczne

Wiele komputerów posiada własne mechanizmy blokujące dostęp, które dopóki są włączone, uniemożliwiają fizyczne uruchomienie komputera. Blokady te stały się standardem jeszcze w czasach, gdy nawet najtańsze komputery PC kosztowały ponad 3.000 USD, choć już wtedy ludzie korzystali z nich raczej sporadycznie.

Jeśli masz dostęp do takiego mechanizmu – i należysz do tej jednej trzeciej, która nie wyrzuciła swojego kluczyka razem z pudłem po obudowie – skorzystaj z niego, pamiętając jednak o dwóch rzeczach. Po pierwsze, wiele kluczyków jest tak marnej jakości, że przypadki złamania w zamku nie są niczym nadzwyczajnym. Po drugie, z takim zamkiem powinna poradzić sobie zwykła spinka do włosów.

Chociaż hasła i inne mechanizmy kontrolne mogą znacznie zredukować szansę, że ktoś dobierze się do twojej klawiatury i wyciągnie na przykład wszystkie prywatne informacje finansowe, a zamknięty na klucz zamek jest w stanie powstrzymać wiele osób przed włączeniem twojego komputera, to jednak wszystkie te zabezpieczenia nie ochronią cię przed innymi rodzajami uszkodzeń, dotykających również fizycznych elementów komputera.

Obudowy wieżowe mają to do siebie, że potrafią się przewracać, również wtedy, gdy wypełnione są po brzegi różnymi komponentami. Choćby twój piesek, przebiegając obok obudowy, może zaplątać się w plątaninę przewodów wystających z tylnej części komputera. Albo taki pięcioletni szkrab z sąsiedztwa, który przybłąka się do twojego pokoju i zacznie bawić się w pstryk-pstryk przyciskiem włączającym system. Zdarzają się też kłótnie, które, co jest najbardziej przykre, ulegają nasileniu, gdy jedna ze stron próbuje wyładowywać swoje frustracje na komputerze należącym do drugiej strony (przynajmniej jeśli wierzyć historiom zasłyszanym w tych wszystkich telewizyjnych talk-showach).

Na przykład jakiś czas temu mój kolega kupił sobie duży monitor z płaskim kineskopem, a było to wtedy, kiedy jeszcze urządzenia te były zupełną nowością i kosztowały o wiele więcej niż obecnie. Ledwie zdążył postawić go w swoim domowym biurze, gdy jego synowie, korzystając z okazji, że na chwilę wyszedł odnieść karton do garażu, wpadli do środka niczym burza i zaczęli tarzać się po podłodze w pobliżu biurka. Jeszcze tego samego popołudnia kolega musiał wyłożyć kilkaset dolarów na wymianę monitora, który jego dzieci zrzuciły z biurka.

Być może bardziej praktycznym rozwiązaniem byłoby wstawienie komputera do pokoju zamykanego na zamek, aby niechciani goście nie weszli do środka podczas twojej nieobecności.

WSKAZÓWKA

Jeśli boisz się, że twój komputer może zostać fizycznie ukradziony, powinieneś zainteresować się ofertą sklepów z artykułami biurowymi, w których można dostać różnorakie urządzenia mocujące komputer do biurka. Podobny sprzęt widzi się w niektórych hotelach i motelach (przyjrzyj się lampkom lub odbiornikom telewizyjnym).